Java 6 将 log4j 升级到 2.3.2 版本,Java 7 将 log4j 升级到 2.12.4 版本,Java 8 或更高版本将 log4j 升级到 2.17.1 版本

”安全漏洞 log4j 远程代码执行漏洞“ 的搜索结果

Apache Log4j2 组件存在远程代码执行漏洞(CVE-2021-44228),该漏洞是由于 Apache Log4j2 某些功能存在递归解析功能,未经身份验证的攻击者通过发送特定恶意数据包,可在目标服务器上执行任意代码。

log4j支持JNDI协议。Apache Log4j2是一个基于Java的日志记录工具,当前被广泛应用于业务系统开发,开发者可以利用该工具将程序的输入输出信息进行日志记录。

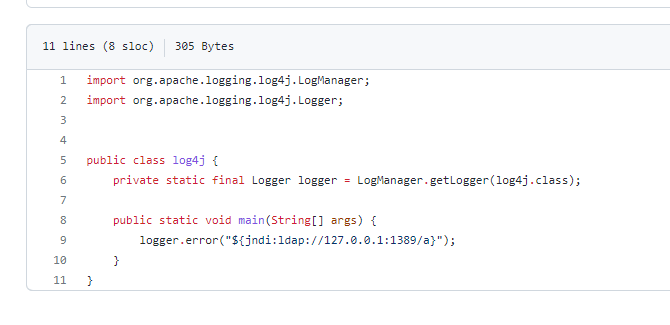

本文是log4j2远程代码执行漏洞原理和漏洞复现的详细说明。基于vulhub搭建靶场,攻击者利用log4j2框架下的lookup服务提供的{}字段解析功能,在{}内使用了了JNDI注入的方式,通过RMI或LDAP服务远程加载了攻击者提前...

用于演示复现log4j远程代码执行漏洞

Apache Log4j 远程代码执行漏洞修复

Log4j2远程代码执行漏洞,log4j2漏洞验证

jar解压后是否存在org/apache/logging/log4j相关路径结构,判断是否使用了存在漏洞的组件,若存在相关Java程序包,则很可能存在该漏洞。 应用程序能引用org.apache.logging.log4j的包,很大概率存在漏洞 如果应用...

Apache 是当今世界上非常流行的跨平台Web服务端,有着良好的扩充性。而Log4j则是Apache的开源组件,用于日志管理,功能强大。...2021年11月24日,阿里云安全团队向Apache官方报告了Apache Log4j2远程代码执行漏洞。

Log4j远程代码执行漏洞(CVE-2021-44228) 漏洞复现

开源网安研究院注意到,一个 Apache Log4j2 的高危漏洞细节被公开,攻击者利用漏洞可以远程执行代码。SourceCheck 产品对此次漏洞可以提供在线和离线升级包来对此协助筛查。

推荐文章

- Java利用JNA调用C#的dll-程序员宅基地

- linux查看系统编码和修改系统编码的方法_linux 机器编码设置-程序员宅基地

- 企业微信小程序_小程序开发工具及真机调试_host配置及代理_微信开发者工具 本地代理-程序员宅基地

- 详解C语言自定义类型——结构体struct_struct结构体定义和声明-程序员宅基地

- kettle-基本使用_kettle箭头-程序员宅基地

- python输入两个数值区间若能合并区间_【python-leetcode57-区间合并】插入区间-程序员宅基地

- IDM免费安装注册使用,两步注册成功_idm注册-程序员宅基地

- SM4国密算法原理及python代码实现_根据sm4_s计算sm4_sbox_t-程序员宅基地

- DMA映射 dma_addr_t-程序员宅基地

- XSS跨站脚本攻击漏洞_小明是公司的开发工程师,发现公司网站存在xss漏洞,通过修改javascript代码进-程序员宅基地